Qu'il soit question de la protection de ses données personnelles (fiche de paye, carte d'identité, relevé de bancaire, photos, etc.) ou des données sensibles des entreprises. Nous disposons tous de données que nous ne souhaitons pas voir tomber entre de mauvaises mains. Si ces documents sont stockés sur des supports numériques (disque dur, clé USB,etc.) ils peuvent être exposés à de nombreux risques. À l'issue de cette publication, vous aurez les bases pour savoir sécuriser efficacement vos données à l'aide des bonnes pratiques de chiffrement grâce à Veracrypt.

- Qu'est-ce que le chiffrement et à quoi sert Veracrypt ?

- Quelles sont les différences entre les chiffrements symétriques et asymétriques ?

- Qu'est-ce que le chiffrement par flux ?

- Qu'est-ce que le chiffrement par bloc ?

- Le chiffrement c'est légal en France ?

- Quel algorythme de chiffrement est le plus pertinent pour des fichiers en 2021 ?

- Quel logiciel de chiffrement utilisé pour protéger efficacement ses fichiers ?

- Comment utiliser Veracrypt pour créer un conteneur chiffré ?

Qu'est-ce que le chiffrement et à quoi sert Veracrypt?

Vulgairement, le chiffrement est historiquement un procédé militaire mathématique (algorithme) visant à rendre impossible la lecture d'un document par un tiers non autorisé. Mais permettant à des personnes autorisées de lire le document. Le chiffrement est employé afin de garantir la protection des informations (stockage ou transmissions des données). À l'heure actuelle, en dehors de l'aspect militaire, la cryptographie trouve son utilité dans les transactions commerciales (bitcoin,HTTPS), la sécurisation des échanges des éléments d'une infrastructure (wifi,téléphonie). On parle donc de chiffrer pour sécuriser une donnée en appliquant une opération de cryptographie à l'aide d'une clé secrète. Et de déchiffrer pour revenir à l'état antérieur préchiffrement. Il existe deux types de chiffrement: symétriques et asymétriques. Veracrypt offre la possibilité de chiffrer vos documents et vos disques durs. Grâce à Veracrypt même si votre disque dur venez à tomber entre les mains d'un spécialiste, il lui serait techniquement impossible d'accéder à vos données.

Quelles sont les différences entre les chiffrements symétriques et asymétriques et qu'utilise Veracrypt ?

Les chiffrements symétriques (exemple : Chiffre de César, Enigma, Vigénère, ROT13,DES, AES) permettent à la fois de chiffrer et de déchiffrer une donnée en utilisant le même clé secrète. Le chiffrement symétrique est nativement un chiffrement par flux, mais il est le seul à permettre de réaliser des chiffrements par bloc.

À l'inverse les chiffrements asymétriques (exemple : HTTPS) utilisent deux clés, une clé privée, et une clé publique. L'exemple le plus concret est celui de la messagerie : la clé privée est utilisée pour chiffrer le message par l'expéditeur, et la clé publique est utilisée par le ou les destinataires pour déchiffrer le message. Ce type d'algorithmes couvrent deux besoins, celui de protéger la donnée, mais aussi de garantir l'authenticité de l'expéditeur. Veracrypt permet de chiffrer des documents et des disques durs à l'aide d'une clé de chiffrement symétrique.

Qu'est-ce que le chiffrement par flux ?

Le chiffrement par flux est le fonctionnement natif de l'ensemble des algorithmes de chiffrement, qu'ils soient symétriques ou asymétriques. Vulgairement, pour une même donnée chiffrée avec le même algorithme et utilisant la même clé, le résultat sera toujours le même. Ce qui représente en soi une faiblesse majeure pour un système cryptographique.

Pour exposer plus en avant la faiblesse de ce type de chiffrement : En 2016 TeslaCrypt le ransomware qui chiffré les fichiers faits des ravages. Un attaquant disposant de nombreuses données de comparaison (jeux de données non chiffrés) pouvait à sa guise établir des masques de transposition et déchiffrer (suivant la volumétrie de comparaison à sa disposition) tout ou partie des fichiers.

Qu'est-ce que le chiffrement par bloc et qu'utilise Veracrypt ?

Le chiffrement par bloc (ou CBC pour Cipher Block Chaining) est l'une des catégories de chiffrement moderne spécifique au chiffrement symétrique. Chaque donnée chiffrée est utilisée pour chiffrer la suivante. De cette manière, les attaques par masque de transposition sont impossibles. Veracrypt propose d'utiliser un chiffrement par bloc pour garantir l'intégrité et la sécurité de vos documents. Cette dernière bien que plus lente, permet à Veracrypt de vous proposez une solution de chiffrement redoutable.

Le chiffrement et Veracrypt c'est légal en France ?

Oui le chiffrement est légal depuis le 21 juin 2004. La loi pour la confiance dans l'économie numérique à fait sortir les moyens cryptographiques de leur qualité de matériel de guerre au sens strict. Mais il faut quand même souligner que les moyens cryptographiques tombent sous le joug des biens à double usage. (Catégorie 5, Partie II « Sécurité de l’information » de l’Annexe I du Règlement (UE) N° 428/2009). Concrètement les algorithmes cryptographiques modernes (AES,Camellia,Kuznyechif,Serpent,Twofish) sont inclus dans le spectre des moyens qui bien que non militaires disposent d'une capacité intrinsèque pouvant permettre la réalisation d'action à visée militaire. L'utilisation de Verarcrypt est donc parfaitement légale pour protéger votre vie privée et vos données à caractères sensibles.

Quel est le meilleur algorithme de chiffrement pour des fichiers en 2021 ?

Le moyen cryptographique employé doit être de nature symétrique et doit répondre à une seconde nécessité, celle de réaliser des cryptages par bloc. Le choix se tournera donc tout naturellement vers les algorithmes : AES,Camellia,Kuznyechif,Serpent,Twofish. Dans le cadre d'une exploitation de bureautique, il est impératif que le processus de chiffrement/déchiffrement à la volée ne vienne pas pénaliser l'exploitation par l'utilisateur. On se gardera donc bien d'éviter l'accumulation des algorithmes comme le proposent de nombreux logiciels de chiffrement. Au final, je recommande AES avec la méthode CBC qui suivant la taille de la clé peut répondre au standard secret ou top secret (recommandation de la NSA).

Veracrypt propose ces différents algorythme de chiffrement. Il est donc naturel de se tourner vers Veracrypt pour protéger ses fichiers.

Quel logiciel de chiffrement utilisé pour protéger efficacement ses fichiers ?

Le choix du logiciel de chiffrement doit répondre aux prérequis énoncés plus haut. Il doit également répondre à la règle de l'open source, son code doit pouvoir être audité. Il doit par ailleurs pouvoir garantir une portabilité maximum et être utilisé sur n'importe quel environnement Linux,Windows,Mac. La clé de chiffrement doit pouvoir être modifiée à loisir. Mon choix se tourne donc tout naturellement vers Veracrypt qui répond à l'ensemble de ces points et inclut les différents algorithmes de chiffrement précédemment énumérés.

Comment installer Veracrypt sur Windows ?

En première étape, téléchargez le fichier d'installation sur le site officiel de l'éditeur de Veracrypt.

Lancer l'installation VeraCrypt Setup 1.24-Update7.exe

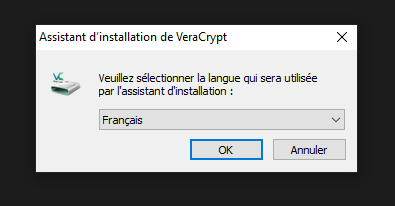

Choisissez la langue d'installation de Veracrypt.

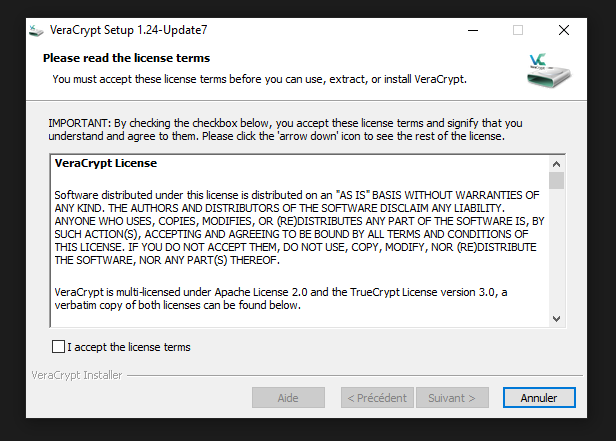

Acceptez les conditions générales d'utilisations de Veracrypt.

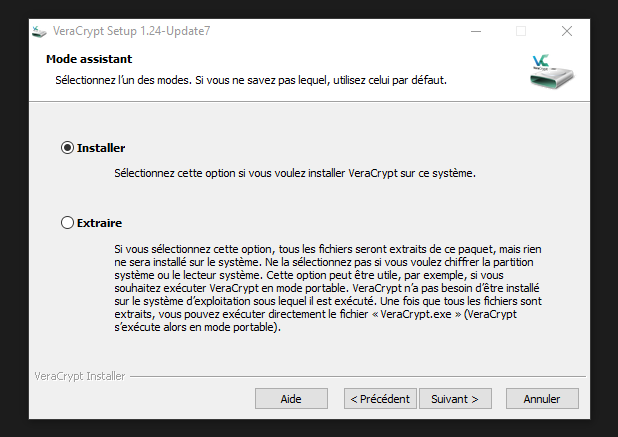

Si vous souhaitez chiffrer le disque dur système avec Veracrypt, vous êtes obligé de l'installer (recommandé pour des questions de sécurité et de performance).

À l'inverse si vous souhaitez uniquement créer des conteneurs cryptés (dossiers, fichiers) vous pouvez uniquement l'extraire ce qui permettra d'utiliser Veracrypt en mode portable.

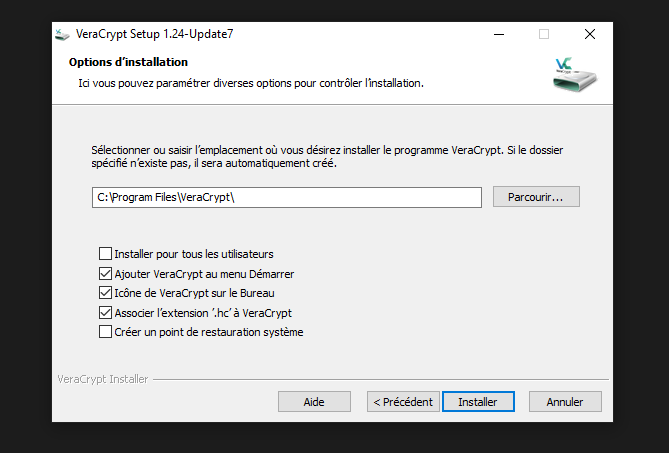

Définissez l'emplacement de votre installation.de Veracrypt

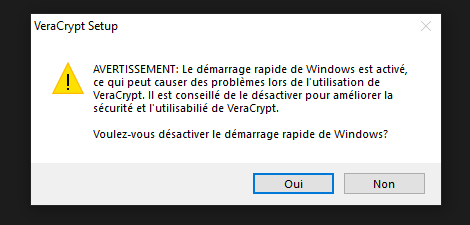

Si vous souhaitez chiffrer un disque contenant un système d'exploitation, désactivez le démarrage rapide de Windows pour garantir la stabilité de Veracrypt.

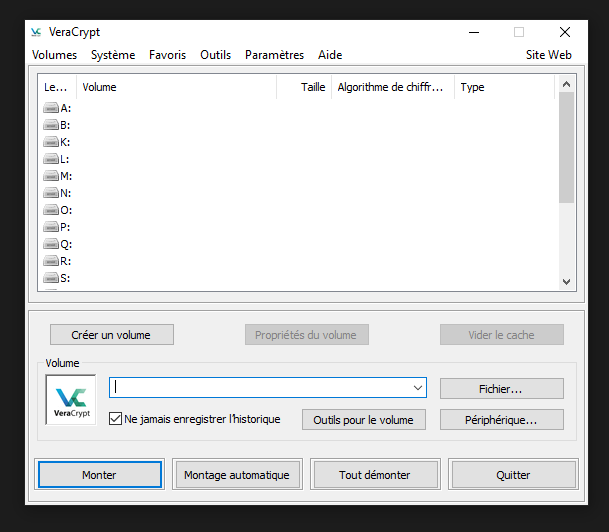

Une fois l'installation terminée démarrer Veracrypt. Vous devriez obtenir cette fenêtre :

Comment paramétrer efficacement Veracrypt ?

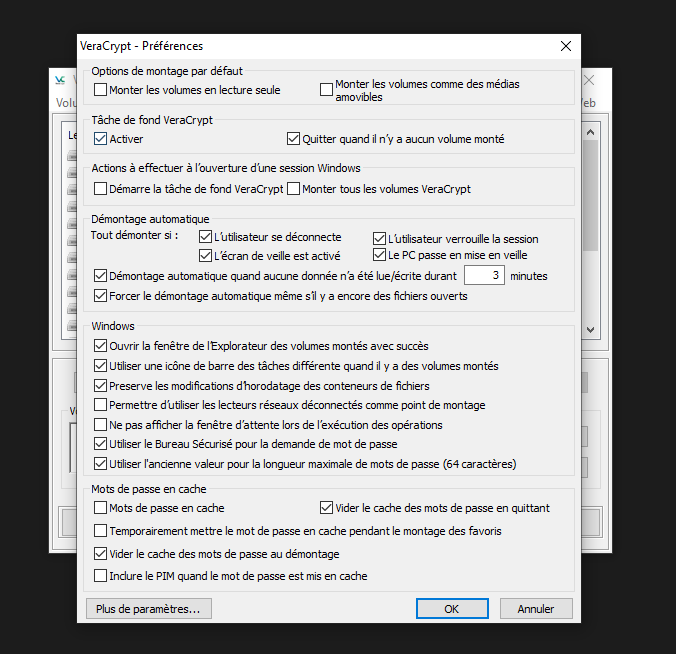

Aller sur Paramètres > Préférences et paramétrer l'application comme dans la capture suivante :

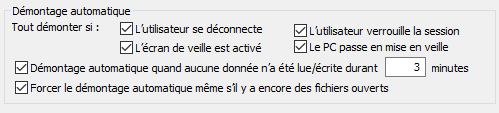

Noter les points essentiels liés au démontage automatique qui permettent de garantir que les conteneurs Veracrypt ne soient accessibles que si nécessaire.

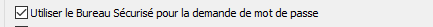

Ainsi que : utiliser le bureau sécurisé pour la demande de mot de passe ce qui permet de garantir que votre environnement est (relativement) cloisonné lors de la saisie de la clé de chiffrement.

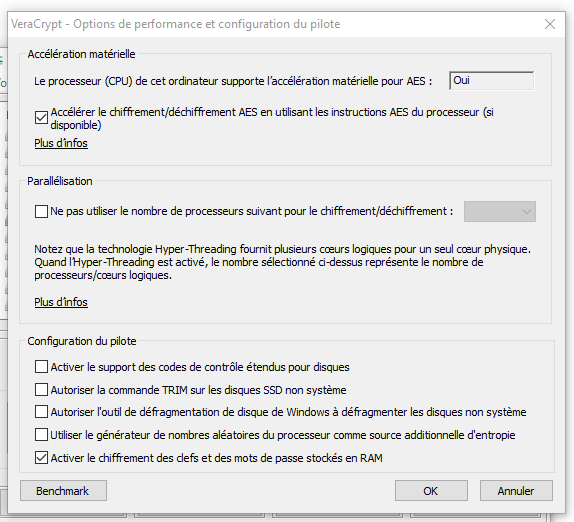

Allez maintenant sur Paramètres > Performances et configuration du pilote. Puis activer le chiffrement des clefs et des mots de passe stockés en RAM. Ce qui permet d'éviter qu'un logiciel tiers ne vienne accéder à la mémoire pour récupérer la clé de chiffrement.

Comment créer vos premiers conteneurs chiffrés avec Veracrypt ?

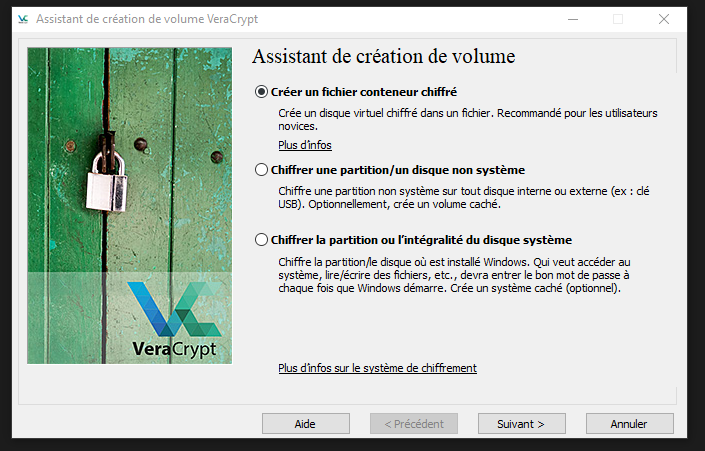

Volumes > créer un nouveau volume puis suivez simplement les étapes suivantes :

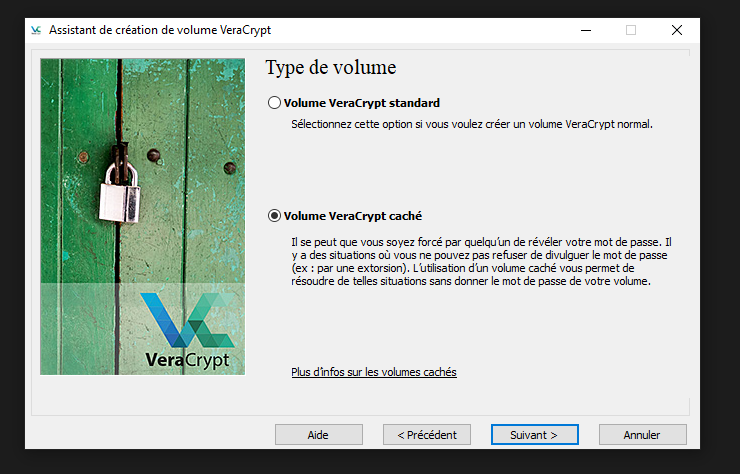

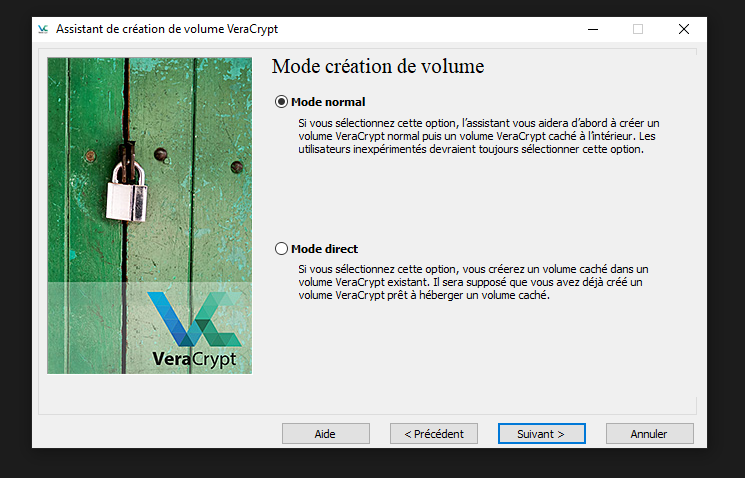

Le choix se portera sur l'utilisation d'un conteneur chiffrés cachés (un conteneur contenu dans un autre) pour garantir un niveau de sécurité maximum.

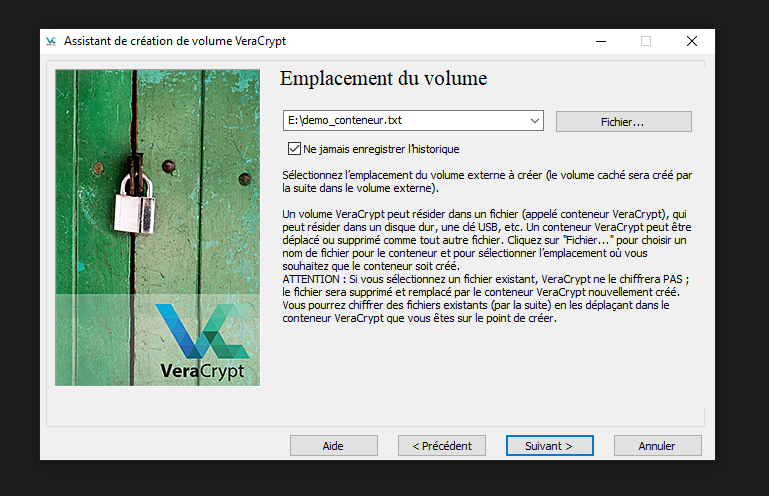

Veuillez à bien cocher "ne jamais enregistrer l'historique" lors du paramétrage de Veracrypt. Dans le cas contraire vous prémacheriez le travail d'un attaquant potenciel.

.

.

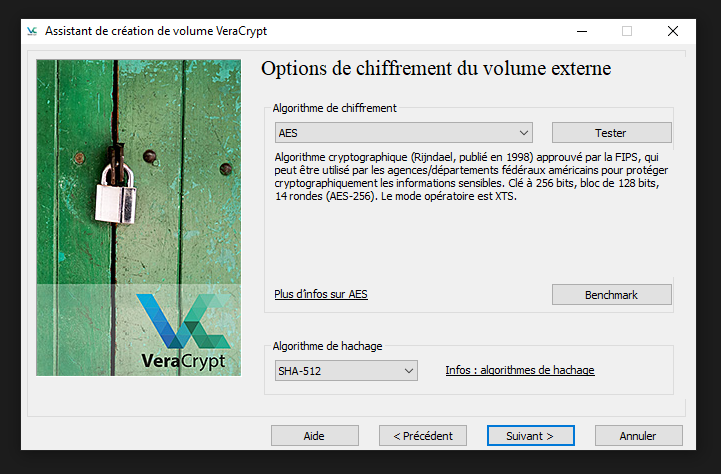

Quel algorithme de chiffrement choisir dans Veracrypt ?

Comme exprimé plus haut, je vous invite vivement à utiliser l'algorithme AES qui est le plus efficace à l'heure actuelle.

Quel algorithme de hashage choisir pour garantir un chiffrement efficace avec Veracrypt ?

Étant donné que le choix du hash est utilisé par la fonction mélange pseudoaléatoire et la fonction de dérivation de la clé. Il est favorable de s'appuyer sur Whirlpool ou SHA-512 qui sont les deux seuls algorithmes sérieux. Je recommande SHA-512.

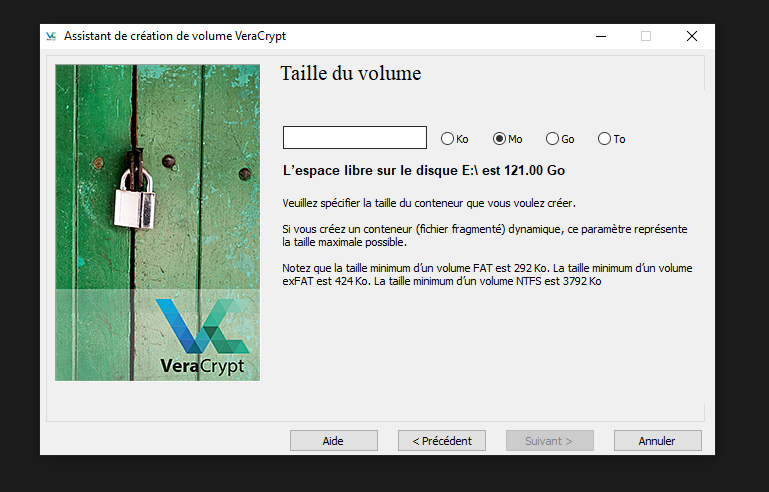

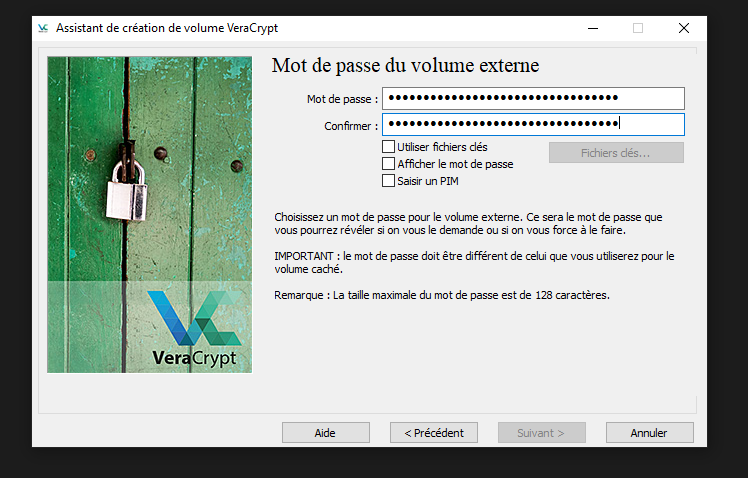

Pour le premier conteneur Veracrypt (celui qui ne sera pas caché), utiliser une clé moyenne à forte. Pour le conteneur caché, un mot de passe de valeur forte généré aléatoirement et préalablement mémorisé est impératif. Si vous voulez augmenter le niveau de protection de votre conteneur Veracrypt vous pouvez utiliser un fichier clé.

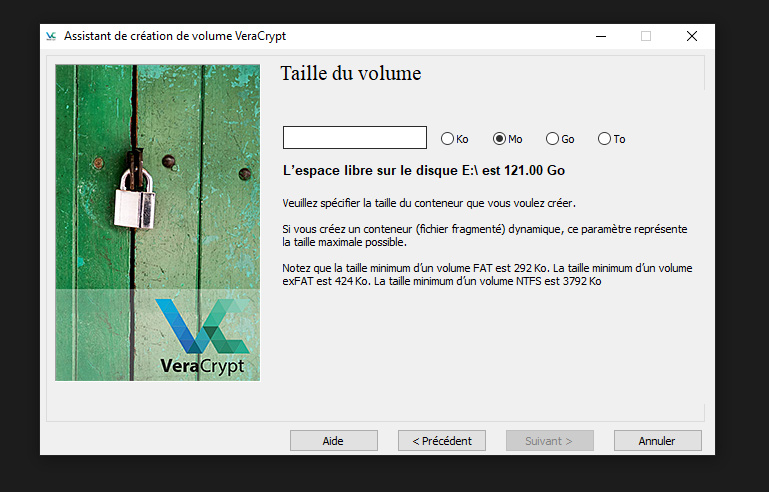

Pour la dernière étape déplacer votre curseur aléatoirement de manière à renforcer le niveau d'entropie propre à la génération de l'entête du fichier Veracrypt. Une fois que la jauge passe au vert cliquez simplement sur formater.

Comment accéder à mon conteneur chiffré avec Veracrypt ?

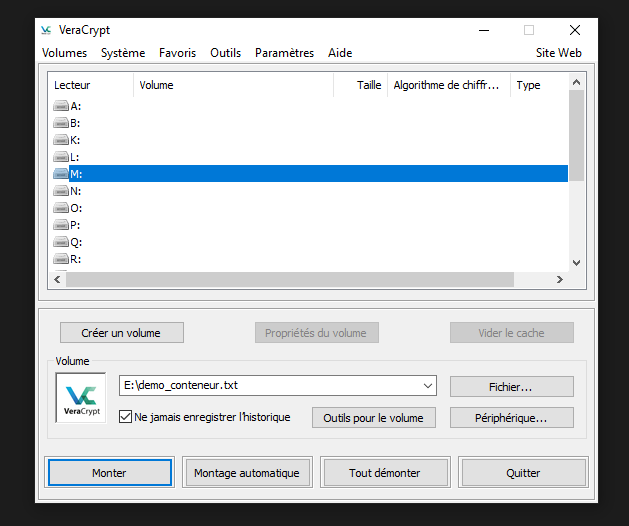

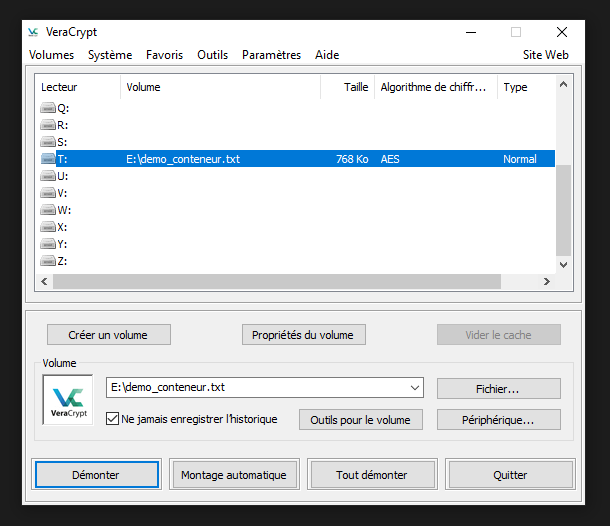

Dans la liste des lecteurs disponibles, choisissez la lettre du lecteur sur lequel vous souhaitez monter votre conteneur/volume Veracrypt.

Cliquez sur fichier si votre conteneur chiffré est lié à un fichier.

Cliquez sur périphérique si votre conteneur est lié à un disque ou une partition.

Dans les deux cas valider après avoir réalisé votre choix de conteneur. Puis cliquez sur monter.

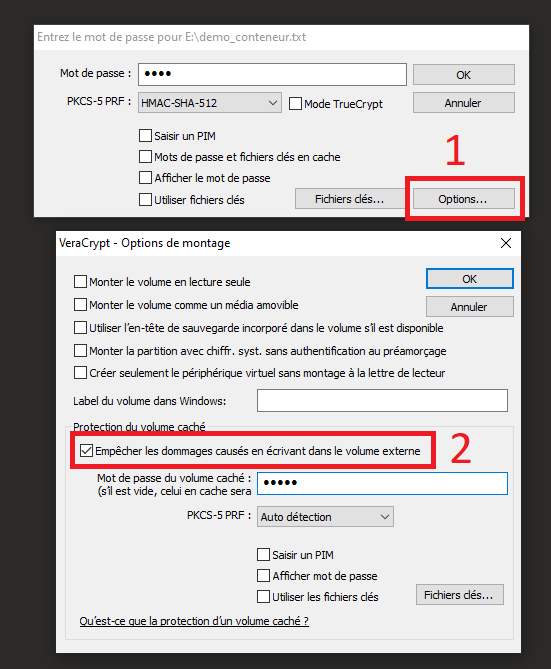

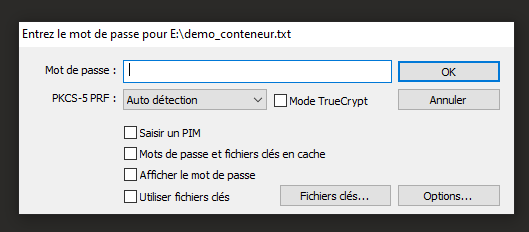

Si vous souhaitez accéder au conteneur Veracrypt parent (qui contient le conteneur caché). Taper le mot de passe correspondant et modifier les options comme sur la capture suivante :

À l'inverse, si vous souhaitez ouvrir le conteneur Veracrypt caché tapez la clé correspondante. (Si vous souhaitez monter un volume crypté avec TrueCrypt, cocher simplement la case "Mode TrueCrypt")

Pour fermer un conteneur, sélectionnez-le dans la liste des volumes disponibles.Puis cliquez sur le bouton démonter. Rien de plus simple.

Veracrypt est un outil impératif à maitriser et à intégrer à sa politique de sécurité, principalement pour les petites entreprises dont certains personnels sont mobiles.